피싱이 처음 세상에 알려졌을 때는 주로 계정을 훔치는 데 머물렀다. 하지만 최근 들어 점차 돈을 벌려는 목적이 뚜렷해지고 있다. 또한 횟수나 복잡도 면에서 수법이 점점 더 악랄하고 교묘해지고 있다.

피셔들이 개인정보 공개를 요구할 때 사용하는 수법은 다양하다. ▲긴급보안통지 ▲정지된 계좌의 활성화 요구 ▲계좌 정보 업그레이드 요청 ▲경품이나 이벤트 당첨 ▲비상식적으로 잔액이 증가했으니 확인해보고 신고하라는 등 갖가지 방법이 동원되고 있다. 이런저런 이유를 들어 정보를 바로 보내라거나, 링크된 홈페이지로 접속하라는 요구를 하는 것이다.

가짜 홈페이지를 만드는 피셔들은 진짜처럼 보이도록 갖은 수단을 동원한다. 기업로고를 사용하는 것은 기본이고, 정보기입란까지 진짜 기업과 비슷하게 만드는 등 세심한(?) 배려를 아끼지 않는다. 진짜 홈페이지와 너무 똑같은 가짜에 메일 수신자들은 의심의 여지없이 개인정보를 노출하게 되고, 결국에는 막대한 금융 손실까지 입게 된다.

◆ '이메일 계정 보안 경고' 등 단골 수법

미국에서 일어난 피싱의 전형적인 사례를 살펴보자.

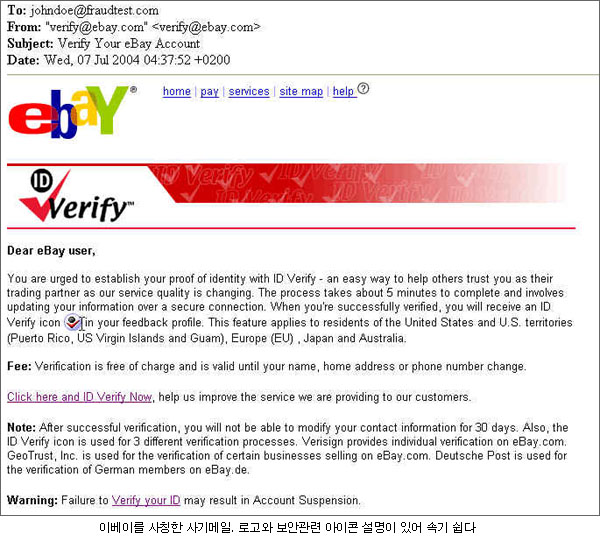

2003년 11월 17일 이베이 고객들은 '보안상의 위험으로 계정이 일시 차단됐으니 재등록해야 한다'는 이메일을 받았다. '첨부된 링크를 클릭해 이베이 웹페이지로 가서 바로 재등록하라'는 친절한 설명까지 씌어 있었다.

연결된 링크를 통해 들어간 페이지는 이베이의 실제 홈페이지와 거의 흡사했다. 각 항목의 내부 링크까지 감쪽같이 위조했기 때문에 의심할 여지가 없었던 것. 고객들은 공지받은 대로 재등록하기 위해 신용카드번호와 개인인증번호, 사회보장번호, 생년월일, 어머니의 결혼전 성까지 기입했다.

하지만 고객들이 링크를 타고 찾아간 웹 페이지는 위조된 것이었다. 수백명의 고객들이 별 생각없이 개인정보를 고스란히 해커에게 내주고 만 것이다.

세계 최대 경매 사이트인 이베이는 그 규모만큼 피셔들의 공격 제1순위다.

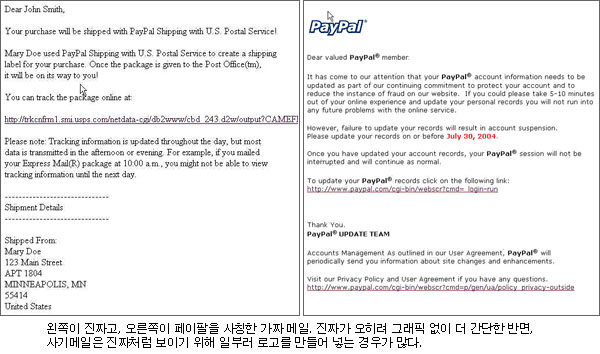

전자결제회사인 페이팔도 피셔들이 자주 사칭하는 기관 중의 하나. 최근에는 페이팔에서 고객 정보갱신을 위해 정보를 입력하라고 요구하는 메일에 정보를 입력하고 확인을 클릭했을 때 일본 사이트로 바로 넘어가면서 정보가 유출된 사건도 있었다.

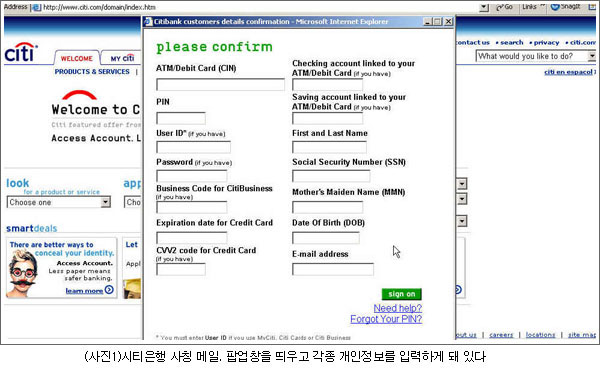

이외에도 시티은행, 뱅크 오브 아메리카, 국제운송전문업체 UPS 등 유명 대기업을 사칭하는 사기 메일은 끊이지 않고 있다. 안티피싱워킹그룹에는 이러한 사기메일이 2~3일에 한 번꼴로 신고되는 상태다.

지난 8월 27일 시티은행을 사칭한 사기메일은 '개인정보 확인을 하지 않으면 시스템 접근이 거부될 수도 있다'는 내용을 담고 있어 많은 사람들이 속아넘어갔다.(사진1 참조)

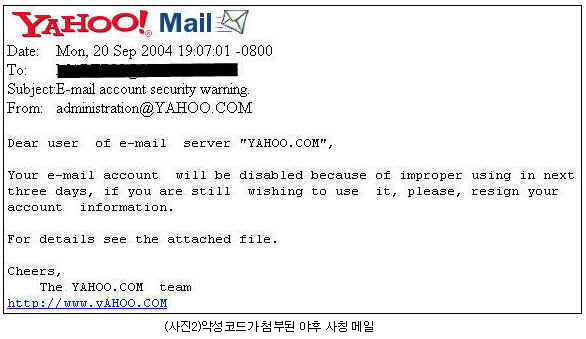

또한 지난달 24일에는 '이메일 계정 보안 경고'라는 제목으로 야후를 사칭하는 메일이 발송됐다. 여기에는 '사정상 3일간 이메일 계정을 사용할 수 없으므로 계속 사용하려면 정보를 재등록해야 한다'는 내용을 담고 있었다. 그러나 세부사항을 위해 첨부된 파일에는 악성코드가 담겨있어 여는 순간 컴퓨터가 감염돼 버린다.(사진 2 참조)

최근에는 선거모금을 사칭한 사기 메일도 발견됐다. 라이코스닷컴이 발송한 것처럼 위장한 이 메일은 '자신이 지지하는 대선후보를 지원하기 위해 한 통화에 1.99달러인 900번 유료전화를 걸어달라'는 내용이었다. 그러나 이는 체코에서 발송된 것으로 확인됐다.

◆ 사이트 주소안에 @ 있으면 일단 의심

사기 메일을 한 번 보고 피싱 수법을 사용한 것인지 아닌지 알아채기란 쉬운 일이 아니다. 하지만 조금만 유심히 살펴보면 어느 정도는 피할 수 있을지도 모른다.

가장 쉽게 확인할 수 있는 것은 이메일이 웹사이트 링크를 포함할 경우 그 URL을 체크하는 것이다. 잘못 쓰인 철자나 문법을 찾아보는 것이 한가지 방법이다. 원래 글자와 비슷한 문자를 대신 써서 URL을 속이는 경우도 있다.

예를 들면 paypal.com의 경우 paypa1.com으로 속일 수도 있다. 소문자 'l' 대신 i의 대문자, zero 대신에 O를 사용하기도 한다.

URL이 길수록 주소를 속일 수 있기 때문에 사이트 주소가 긴 것도 한번쯤 의심할 필요가 있다.

특히 사이트 주소에 흔히 '골뱅이'라고 부르는 @표시가 있다면 주의해야 한다. 대부분의 브라우저는 @표시 바로 앞의 모든 철자들을 무시한다. 따라서 http://www.respectedcompany.com@thisisascam.com 과 같은 주소는 Respected Company의 사이트처럼 보이지만 실제로는 thisisascam.com 을 방문하게 될 가능성이 크다.

발신인에 'OO 고객님께' 대신 무작정 '시티은행 고객님께'라는 식으로 썼다면 이것 역시 한번쯤 의심해야 한다. 불특정 다수에게 보내는 편지는 메일 수신인의 신원을 모르고 무작위로 뿌린 사기메일일 가능성이 있기 때문이다. 따라서 메일 내용에 수신인의 자세한 신원을 알고 있는 듯한 인상을 받지 않는다면 반드시 발신기관으로 나온 곳에 전화로 확인을 해봐야 한다.

--comment--

첫 번째 댓글을 작성해 보세요.

댓글 바로가기